Zero-trust, o architettura zero-trust, è una filosofia di sicurezza utilizzata dalle aziende per proteggere le proprie reti e sistemi da potenziali attacchi informatici. Si basa sull’idea che nulla, compresi gli attori interni fidati, può essere considerato affidabile o legittimo. In caso di zero trust, i sistemi di controllo degli accessi delle organizzazioni presupporranno che tutti gli utenti, le applicazioni e le comunicazioni di rete debbano essere trattati come inaffidabili e sottoposti a rigorose procedure di verifica e autorizzazione.

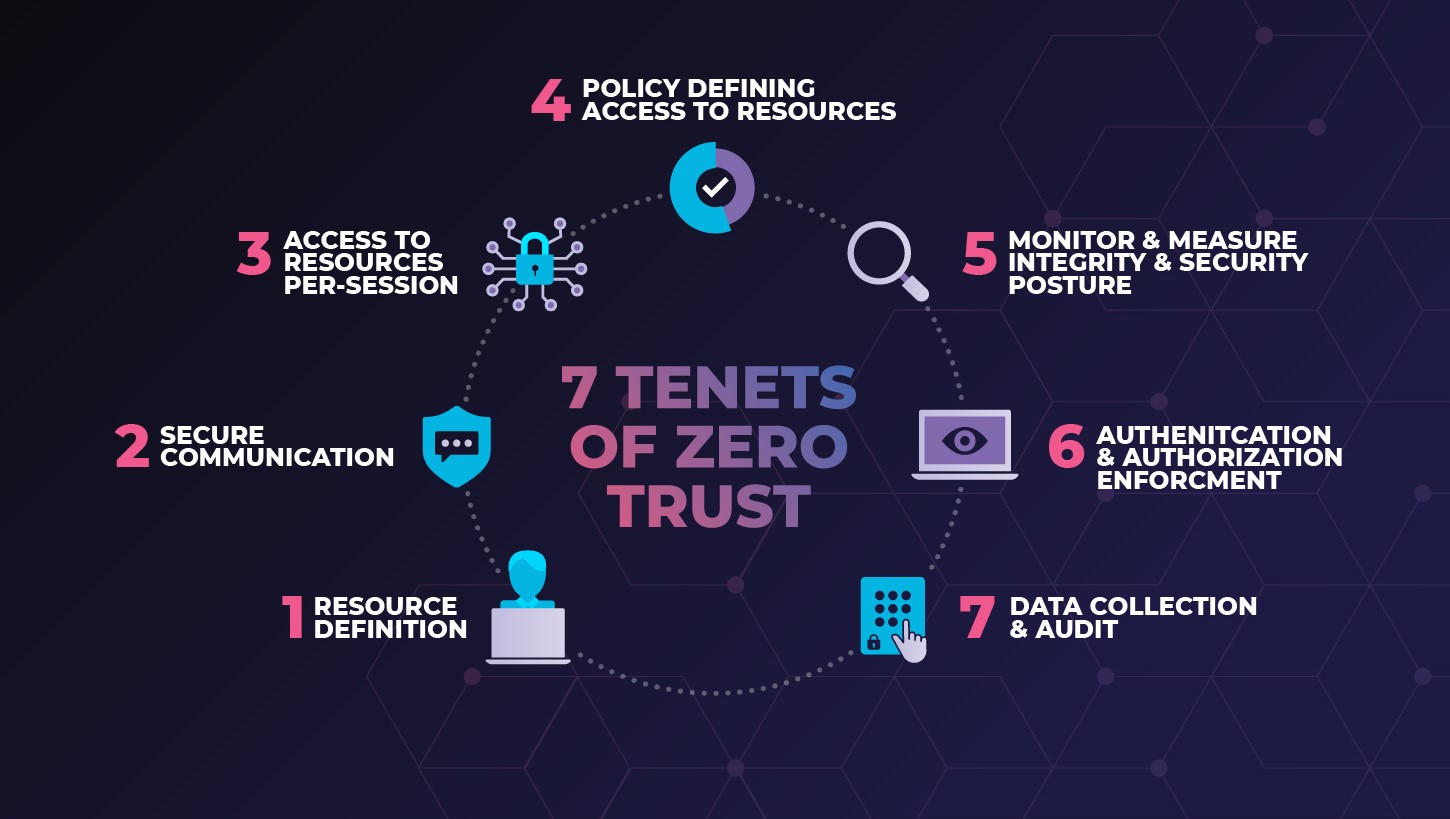

Le organizzazioni che implementano il zero trust implementeranno controlli rigorosi di gestione delle identità e degli accessi (IAM), come l’autenticazione a due fattori, per garantire che solo gli utenti autenticati e autorizzati possano accedere alla rete. Inoltre, i sistemi Zero Trust monitoreranno anche l’attività dell’utente e analizzeranno i risultati delle azioni dell’utente per eventuali attività sospette. Questo sistema viene utilizzato per fornire un controllo degli accessi granulare e contestuale e monitorare le attività degli utenti.

Oltre alla verifica dell’identità, i sistemi Zero Trust limiteranno rigorosamente anche l’accesso alla rete segmentando l’infrastruttura e consentendo agli utenti l’accesso solo quando e dove è necessario. Questa segmentazione è ulteriormente migliorata attraverso la microsegmentazione, che cerca di limitare ulteriormente l’accesso a componenti specifici della rete, e la segmentazione a livello di applicazione, che limita l’accesso ad applicazioni specifiche.

Le architetture zero-trust vengono adottate dalle aziende per proteggere i propri sistemi e le proprie reti da potenziali minacce alla sicurezza. Consentendo agli utenti l’accesso solo quando necessario, disponendo di controlli granulari di accesso contestuale e monitorando l’attività degli utenti, i sistemi Zero Trust non solo forniscono un ulteriore livello di sicurezza, ma limitano anche la finestra per qualsiasi potenziale attacco o incidente.