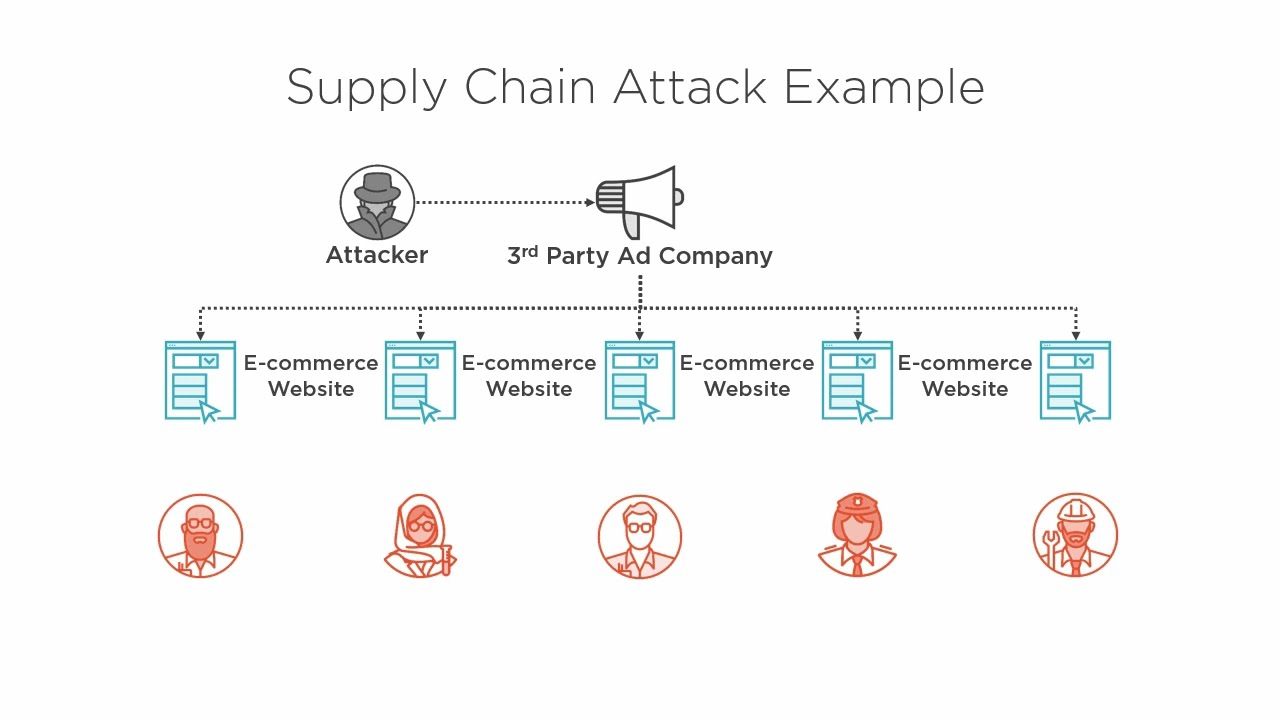

El ataque a la cadena de suministro es un tipo de ataque cibernético que intenta obtener derechos no autorizados sobre redes y datos explotando las debilidades en la cadena de suministro de un sistema. Este tipo de ataque ocurre cuando se inserta código malicioso en una aplicación o sistema en algún momento durante el proceso de desarrollo. El código malicioso está diseñado para obtener acceso al funcionamiento interno de un sistema y puede robar datos o realizar actividades maliciosas.

Se puede utilizar un ataque a la cadena de suministro para obtener acceso al sistema o la red de una empresa sin permiso. Puede usarse para robar datos o tomar el control de componentes del sistema. También es una forma eficaz de lanzar ataques contra sistemas y redes de terceros. Al explotar las debilidades en la cadena de suministro de un sistema, los piratas informáticos pueden obtener acceso a un sistema sin necesidad de autenticación o autorización del usuario.

Los ataques a la cadena de suministro son difíciles de detectar y pueden resultar difíciles de mitigar debido a la complejidad del sistema involucrado. Para protegerse contra este tipo de ataques, las empresas deben asegurarse de que sus sistemas y redes sean seguros siguiendo prácticas de desarrollo de software seguras. También deberían prestar mucha atención a cualquier cambio en su cadena de suministro y tomar medidas para abordar cualquier posible debilidad. Por último, las empresas deben realizar auditorías de seguridad periódicas para garantizar que sus sistemas y redes permanezcan seguros.