Vulnerabilità

Le vulnerabilità si riferiscono ai punti deboli dei sistemi informatici che possono essere sfruttati dagli aggressori. Sono causati da punti deboli del sistema, sfruttando un difetto nel software o nell'hardware oppure sfruttando impostazioni e configurazioni non sicure.

Le vulnerabilità possono essere classificate in due categorie: vulnerabilità note (chiamate anche “finestre di vulnerabilità”) ed exploit zero-day (noti anche come vulnerabilità “nuove” o “zero-day”). Le vulnerabilità note sono punti deboli già identificati e documentati, inclusi difetti relativi alla sicurezza o difetti causati da un'errata configurazione. Gli aggressori sono consapevoli di tali vulnerabilità e le sfruttano per sfruttare i sistemi informatici. Gli exploit zero-day sono vulnerabilità scoperte di recente e solitamente non vengono pubblicizzate o divulgate fino a quando non vengono utilizzate per attaccare i sistemi.

Quando viene rilevata una vulnerabilità, il fornitore di software o hardware responsabile ha il compito di creare una patch di sicurezza o un aggiornamento del programma per risolvere il problema. È fondamentale applicare la patch o l'aggiornamento il prima possibile, poiché gli aggressori potrebbero tentare di sfruttare la vulnerabilità. Inoltre, le migliori pratiche di sicurezza dovrebbero essere implementate e aggiornate regolarmente per garantire una sicurezza continua.

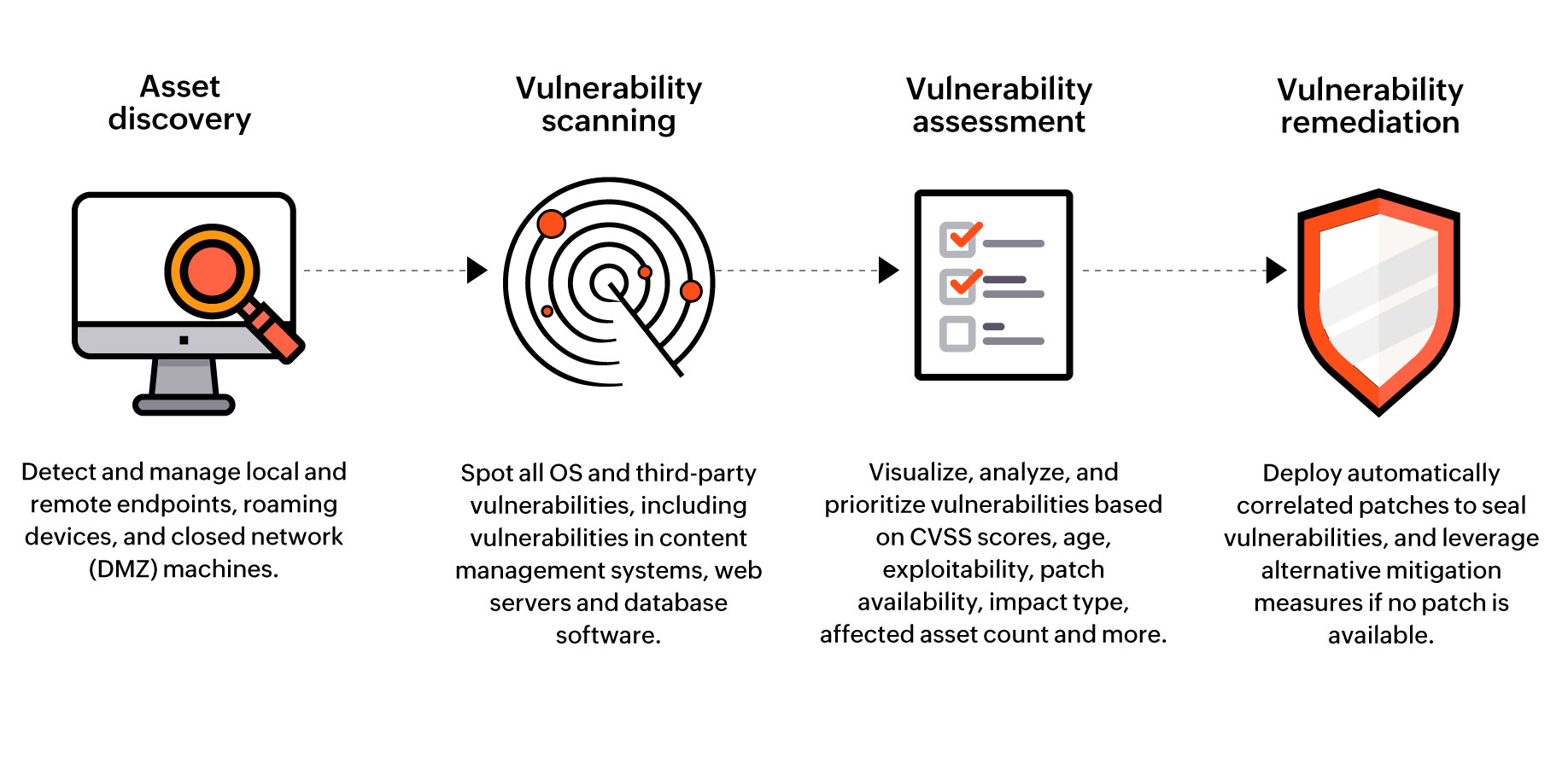

Le organizzazioni devono rimanere vigili e proattive per proteggere i propri sistemi. Scansioni regolari delle vulnerabilità, test di penetrazione e aggiornamenti alle policy e alle procedure di sicurezza possono aiutare a ridurre al minimo il rischio che gli aggressori sfruttino una vulnerabilità nel proprio sistema.

Le vulnerabilità continuano a rappresentare una grave minaccia alla sicurezza nel panorama in continua evoluzione della tecnologia. Le organizzazioni e gli individui devono rimanere diligenti nei loro sforzi per garantire la sicurezza dei loro sistemi e reti.