Vulnerabilidades

Las vulnerabilidades se refieren a debilidades en los sistemas informáticos que pueden ser aprovechadas por los atacantes. Son causadas por debilidades en el sistema, ya sea al explotar una falla en el software o hardware, o al explotar configuraciones y ajustes que son inseguros.

Las vulnerabilidades se pueden clasificar en dos categorías: vulnerabilidades conocidas (también llamadas “ventanas de vulnerabilidad”) y exploits de día cero (también conocidos como vulnerabilidades “nuevas” o de “día cero”). Las vulnerabilidades conocidas son debilidades que ya han sido identificadas y documentadas, incluidas fallas relacionadas con la seguridad o fallas causadas por una mala configuración. Los atacantes son conscientes de estas vulnerabilidades y las utilizan para explotar los sistemas informáticos. Los exploits de día cero son vulnerabilidades descubiertas recientemente y, por lo general, no se publicitan ni divulgan hasta que se han utilizado para atacar sistemas.

Cuando se encuentra una vulnerabilidad, el proveedor de software o hardware responsable tiene la tarea de crear un parche de seguridad o una actualización del programa para solucionar el problema. Es fundamental aplicar el parche o la actualización lo antes posible, ya que los atacantes podrían intentar aprovechar la vulnerabilidad. Además, se deben implementar y actualizar periódicamente las mejores prácticas de seguridad para garantizar la seguridad continua.

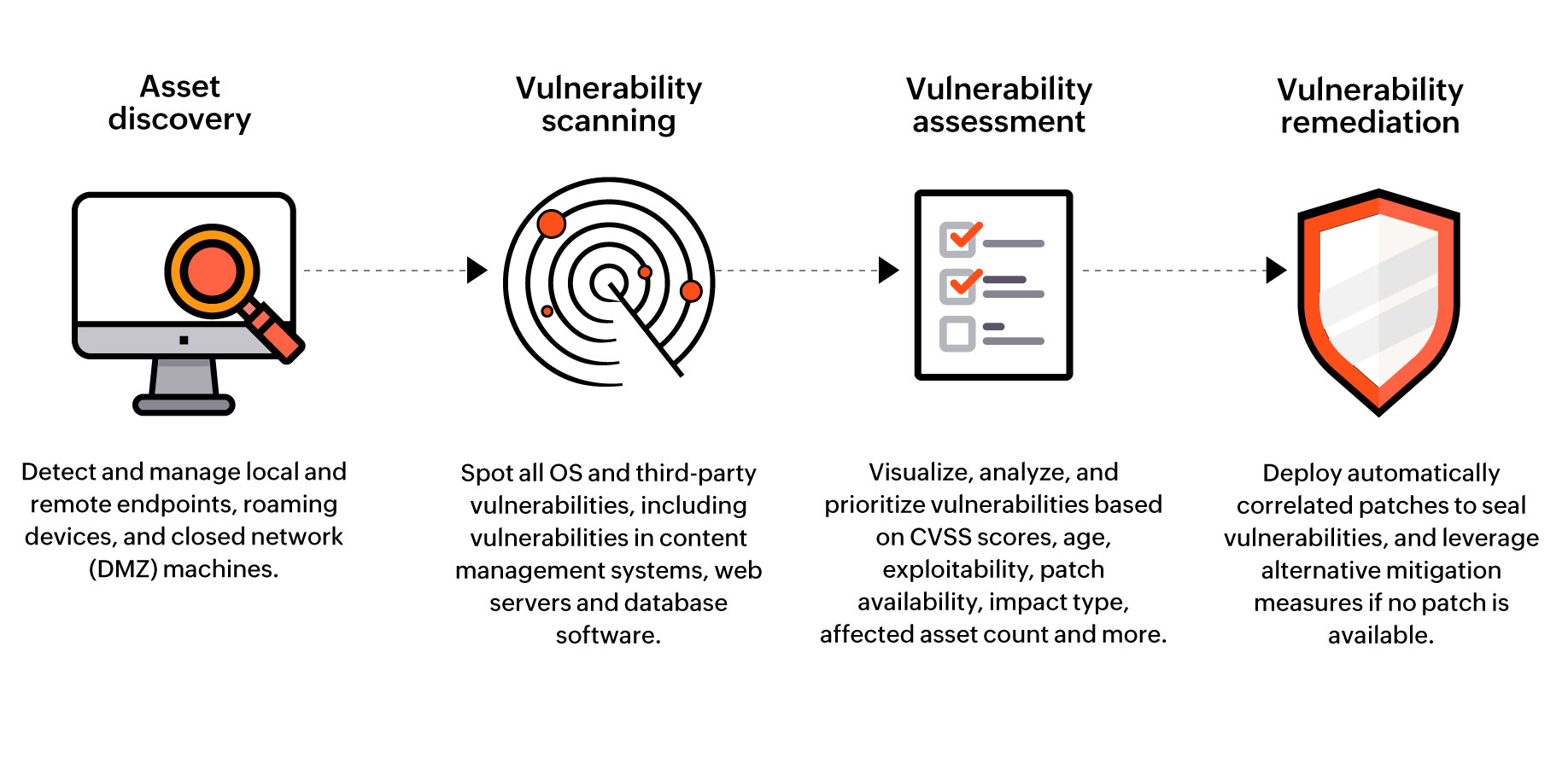

Las organizaciones deben permanecer alerta y proactivas para proteger sus sistemas. Los análisis periódicos de vulnerabilidades, las pruebas de penetración y las actualizaciones de las políticas y procedimientos de seguridad pueden ayudar a minimizar el riesgo de que los atacantes aprovechen una vulnerabilidad en su sistema.

Las vulnerabilidades siguen siendo una importante amenaza a la seguridad en el panorama tecnológico en constante evolución. Las organizaciones y las personas deben seguir siendo diligentes en sus esfuerzos para garantizar la seguridad de sus sistemas y redes.