L'authentification universelle (également appelée authentification Web) est une méthode d'authentification utilisée sur un réseau informatique pour valider l'identité d'un utilisateur. Il s'agit d'une technique d'authentification unique (SSO) qui permet à un utilisateur d'accéder à plusieurs ressources disponibles sur le réseau, sans avoir besoin de s'authentifier individuellement (saisir le nom d'utilisateur et le mot de passe) pour chacune.

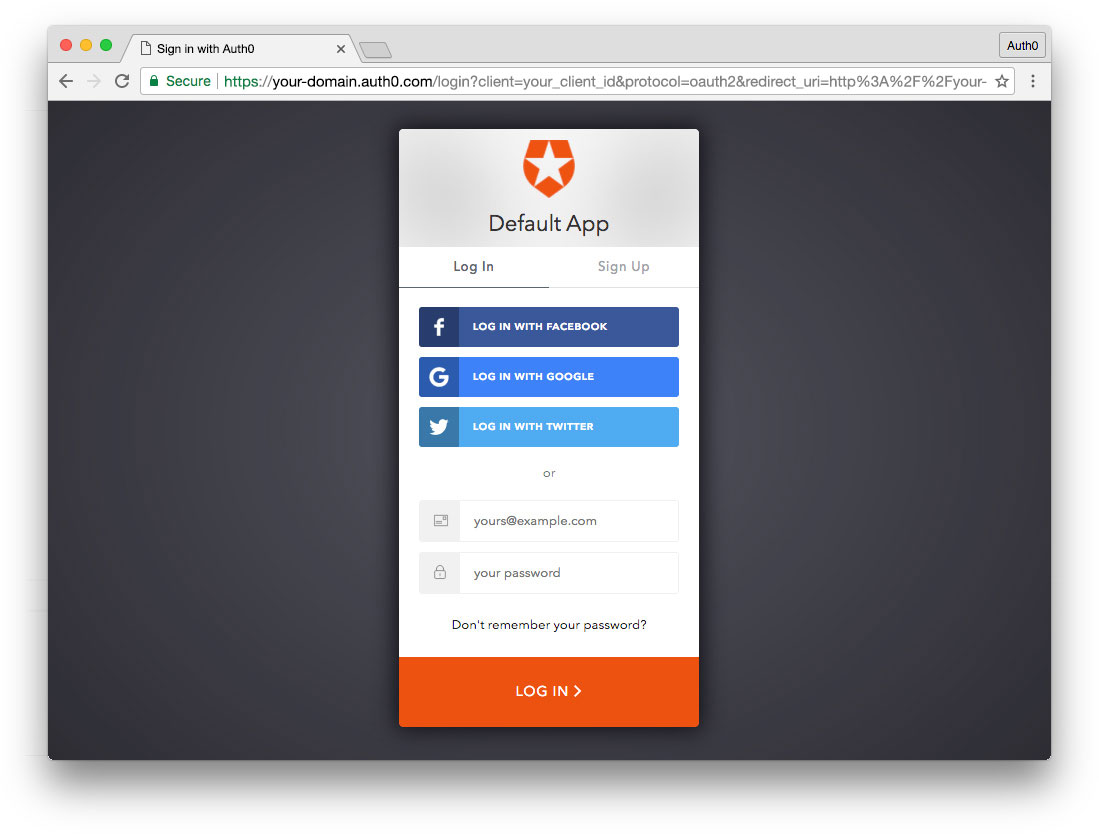

Il fonctionne en authentifiant une fois l'identité de l'utilisateur, puis en lui accordant l'accès à toutes les ressources disponibles sur le réseau. Cela se fait généralement via une authentification basée sur des jetons. L'utilisateur est initialement authentifié en saisissant un nom d'utilisateur et un mot de passe, ou une autre forme d'informations d'identification. Si les informations d'identification sont correctes, l'utilisateur a accès aux ressources.

L'authentification universelle est bénéfique à la fois pour l'utilisateur et pour le système. C'est beaucoup plus simple et rapide pour l'utilisateur, car il lui suffit de mémoriser un seul ensemble d'informations d'identification, au lieu de saisir séparément les informations d'identification pour chaque ressource individuelle du réseau. De plus, il empêche les abus et les accès non autorisés en autorisant uniquement les personnes disposant d'informations d'identification valides à accéder au réseau.

L'authentification universelle est largement utilisée sur les systèmes basés sur le Web, tels que les sites Web, les applications et les services en ligne. Il est également utilisé sur les systèmes de réseau local, comme dans une entreprise, une école ou une autre institution, pour permettre un accès facile aux nombreuses ressources disponibles.

L'authentification universelle est un outil puissant pour la sécurité informatique ; cependant, il est important de se rappeler qu’il reste vulnérable aux accès non autorisés. Afin de garantir la sûreté et la sécurité du système, il est important de mettre en œuvre des couches de défense supplémentaires, telles qu'un cryptage fort et des protocoles sécurisés. Cela contribuera à assurer la sécurité du système et à empêcher tout accès non autorisé.