Es gibt viele Arten von Proxyservern. Diese Typen können nach Protokoll, Anzahl der aktiven Benutzer (Gemeinsame Proxys, private Proxys, Und jungfräuliche Stellvertreter), der Typ der zugewiesenen IP-Adresse (öffentliche oder kostenlose Proxys, Wohn-Proxys, mobile Proxys, Und Rechenzentrums-Proxys) und die IP-Version (IPv4- und IPv6-Proxys). Dieser Artikel konzentriert sich jedoch auf HTTP- und HTTPS-Proxys, die in die Kategorie „Proxy nach Protokoll“ fallen.

Aber lassen Sie uns zunächst die Protokolle besprechen, auf denen HTTP-Proxys und HTTPS-Proxys basieren.

HTTP und HTTPS verstehen

Was ist HTTP?

Das Hypertext Transfer Protocol oder HTTP ist ein zustandsloses Protokoll auf Anwendungsebene, das die Kommunikation zwischen Clientanwendungen (z. B. Webbrowsern und Webanwendungen) und Webservern (oder Webbenutzeroberflächenservern) erleichtert.

Es handelt sich um ein Protokoll der Schicht 7 (oder Protokoll der Anwendungsschicht), das heißt, es soll Daten zwischen dem Server und dem Client und umgekehrt übertragen. HTTP unterstützt grundsätzlich die Übertragung verschiedener Datentypen. Dazu gehören Text-, Video- und Audiodaten, die zusammen als Hypermedia bezeichnet werden.

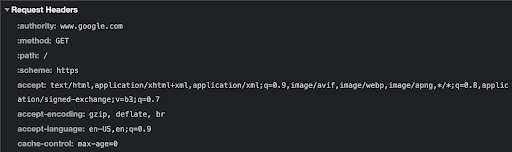

Wenn ein Client Zugriff auf diese auf einem Server gespeicherten Daten haben möchte, sendet er eine HTTP-Anfrage. Im Allgemeinen enthält die HTTP-Anfrage Folgendes:

- Eine Anforderungszeile, die die HTTP-Methode (GET, POST, PUT, DELETE usw.), die HTTP-Version (unten) und zusätzliche Informationen zum Ziel der Anforderung (Hostname und Port) angibt.

- Header, die zusätzliche Informationen speichern, z. B. Cookies

- Text der Anforderungsnachricht

Nach Erhalt der Anfrage und Interpretation der Nachricht sendet der Server eine HTTP-Antwort mit den angeforderten Daten.

Wie funktioniert HTTP?

Es ist erwähnenswert, dass HTTP seine Funktionen nicht isoliert ausführt. Tatsächlich läuft es darüber Protokolle der Transportschicht (Schicht 4), wie z Übertragungskontrollprotokoll (TCP) und Benutzer-Datagramm-Protokoll (UDP). Darüber hinaus wurde es auch auf dem damals existierenden IP-Protokoll aufgebaut.

Diese Layer-4-Protokolle wiederum etablieren, verwalten und schließen die Kommunikation zwischen einem Server und einem Client (vernetzten Geräten). Einfach ausgedrückt ermöglichen TCP und UDP Netzwerkanwendungen, die über der vierten Schicht liegen (einschließlich Anwendungen, die HTTP verwenden), eine Client-Server- oder Punkt-zu-Punkt-Kommunikation miteinander herzustellen.

Sobald die Kommunikation hergestellt ist, wird HTTP nun aktiv, um die Daten zu übertragen. TCP oder UDP verwalten die Kommunikation, indem sie einen reibungslosen Ablauf gewährleisten. Sobald die Datenübertragung aufhört, schließen diese Schicht-4-Protokolle die Kommunikation. Insbesondere TCP und UDP verwenden Portnummern, um die Webanwendungen zu identifizieren, die miteinander „kommunizieren“. Ein weiterer erwähnenswerter Punkt ist, dass die Implementierung von HTTP/3, der neuesten Version, QUIC anstelle von TCP für den Transportschichtaspekt der Kommunikation verwendet. (SCHNELL ist ein auf UDP implementiertes Multiplex-Transportprotokoll.)

Geschichte von HTTP

HTTP wurde erstmals 1991 nach etwa zweijähriger Entwicklungszeit von Tim Berners-Lee und seinem Team veröffentlicht. Seitdem wurde das Protokoll einer Prüfung unterzogen Evolution das zahlreiche Änderungen und Verbesserungen erfahren hat, die zu mehreren HTTP-Versionen geführt haben. Zu diesen Versionen gehören:

- HTTP/0.9 (eingeführt 1991)

- HTTP/1.0 (standardisiert 1996)

- HTTP/1.1 (eingeführt und standardisiert 1997)

- HTTP/2 (standardisiert im Jahr 2015)

- HTTP/3 (eingeführt im Jahr 2022)

Was ist HTTPS?

Obwohl HTTP ein beliebtes Protokoll ist, das im Internet weit verbreitet ist, weist es einige Mängel auf, vor allem in Bezug auf die Sicherheit. Bei HTTP werden alle Informationen im Klartext übertragen. Es kann daher von Angreifern leicht eingesehen werden. Es kann tatsächlich besorgniserregend sein, wenn die Daten vertrauliche Daten wie Kreditkarteninformationen, Passwörter, Benutzernamen, Telefonnummern, Sozialversicherungsnummern, Adressdaten und mehr enthalten. Um das Sicherheitsproblem zu lösen, wurde HTTPS eingeführt.

Hypertext Transfer Protocol Secure (HTTPS) ist ein sicheres HTTP-Protokoll, das alle über HTTP übertragenen Daten verschlüsselt. HTTPS verwendet entweder das Secure Sockets Layer (SSL)- oder das Transport Layer Security (TLS)-Protokoll, um die Identität des Webservers zu überprüfen und die Daten zu schützen. SSL verwendet Schlüssel (öffentliche und private Schlüssel) und digitale Zertifikate zur Sicherung der Daten, während TLS zur Verschlüsselung der Daten auf Kryptografie setzt. TLS authentifiziert außerdem sowohl den Client als auch den Server.

Geschichte von HTTPS

HTTPS wurde 1994 entwickelt. Damals wurde hauptsächlich SSL verwendet. Später im Jahr 2000 wurde jedoch HTTPS, das TLS verwendet, standardisiert. Beobachtern zufolge hat es Jahre gedauert, bis sich TLS auch außerhalb von Kreditkartenzahlungen durchgesetzt hat. Dies liegt insbesondere daran, dass die Installation von TLS-Zertifikaten zusätzliches technisches Wissen erfordert und Geld kostet. Daher waren sie insbesondere für kleinere Standorte nicht realisierbar. Aber die Landschaft hat sich verändert: Webhosting-Dienste und Cloud-Unternehmen führen kostenlose Programme für Verschlüsselungszertifikate ein und bieten HTTPS kostenlos an. Bis 2017 Die Hälfte des Webs war verschlüsselt.

Nachdem wir die Grundlagen geklärt haben, konzentrieren wir uns nun darauf, was ein HTTP-Proxy und was ein HTTPS-Proxy ist, welche Gemeinsamkeiten und Unterschiede sie haben und welche Verwendung sie haben.

Was ist ein HTTP-Proxy?

Bevor wir erklären, was ein HTTP-Proxy ist, wollen wir zunächst verstehen, was er ist Was ist ein Proxyserver?. Ein Proxyserver oder Proxy ist ein Vermittler, der zwischen einem Webclient und einem Webserver sitzt. Es funktioniert, indem es den Internetverkehr durch sich selbst leitet und dabei als Urheber von Anfragen und Terminator von Antworten fungiert. Im Allgemeinen gibt es eine Reihe von Proxyservern, von denen jeder für eine bestimmte Funktion ausgelegt ist.

Tatsächlich gibt es Proxys, die so konfiguriert sind, dass sie im Namen des Clients agieren, sodass sie als Urheber von Anfragen und Beenden von Antworten wahrgenommen werden. Solche Proxys werden als Forward-Proxys bezeichnet. Andererseits können einige Proxys so konfiguriert werden, dass sie im Namen des Servers agieren. Bei der Ausübung dieser Rolle scheinen sie der Punkt zu sein, an dem die Anfragen enden und die Antworten entstehen. Solche Proxys werden als Reverse-Proxys bezeichnet. Im Übrigen können HTTP-Proxys je nach Standort, an dem die Konfiguration erfolgt, entweder als Forward-Proxys oder Reverse-Proxys fungieren.

Was ist also ein HTTP-Proxyserver? Es handelt sich um einen Proxyserver, der den HTTP-Verkehr nur über sich selbst weiterleitet. Der HTTP-Proxy ist nebenbei eine Art protokollbasierter Proxy SOCKS5-Proxys. Im Gegensatz zum SOCKS5-Proxy, der im Wesentlichen die Kommunikation durch eine Firewall erleichtern soll, soll der HTTP-Proxy jedoch als leistungsstarker Inhaltsfilter fungieren.

Der HTTP-Proxy lauscht normalerweise HTTP-Verkehr über die Ports 80, 8080, 8008 und 3128. Er kann auch HTTPS-Verkehr über abhören Port 3129. Während es meist isoliert verwendet wird, können Sie es mit einem vorhandenen Proxy verbinden, insbesondere wenn die Anwendung, die Sie konfigurieren, bereits einen Proxyserver verwendet. Durch diese Anordnung wird ein verketteter Proxy erstellt.

Arten von HTTP-Proxys

Es gibt zwei Arten von HTTP-Proxys, nämlich:

1. HTTP-Client-Proxy

Normalerweise leitet ein HTTP-Client-Proxy Anforderungen an sich selbst (als Vermittler) weiter, bevor er sie an einen Server oder ein Ziel weiterleitet. Sie erscheint daher als Urheber der Anfragen.

Ein HTTP-Client-Proxy leitet alle ausgehenden HTTP-Anfragen und eingehenden HTTP-Antworten über sich selbst weiter. Dabei interpretiert es sämtliche Inhalte der HTTP-Anfrage und -Antwort. Es kann auch bestimmte Inhalte der HTTP-Anfrage ändern, sofern sie den Anforderungen entsprechen Richtlinien für Web-Content-Transformations-Proxys. Im Allgemeinen ändern HTTP-Client-Proxys bestimmte HTTP-Header, einschließlich User-Agent, Accept, Accept-Charset, Accept-Encoding, Accept-Language, X-Forwarded-For und Via. Es kann auch die Anforderungsmethode von HEAD in GET und umgekehrt konvertieren.

Die Konfiguration Ihres Systems und damit auch des Webbrowsers für die Verwendung eines HTTP-Client-Proxys (mehr dazu weiter unten) bewirkt einige Dinge. Zunächst wird der TCP-Endpunkt (Port und Hostname) in den HTTP-URLs in den Endpunkt geändert, der zum HTTP-Proxy-Anbieter gehört. Infolgedessen wird eine TCP-Verbindung zunächst zu einem anderen Port und Host (dem Port und Host des Proxys) als dem in den HTTP-URLs hergestellt, bevor sie an den ursprünglichen/echten Host und Port gesendet wird. Dies liegt daran, dass der Proxy den Inhalt der Nachricht, die den tatsächlichen Host und Port enthält, nicht verändert. Dadurch kann ein HTTP-Proxy Anfragen an einem einzelnen Port empfangen, bevor er die Anfragen und die darin enthaltenen Nachrichten basierend auf den in den HTTP-Nachrichten enthaltenen Zieldaten an verschiedene Server und Websites weiterleitet.

2. HTTP-Server-Proxy

In manchen Fällen können einige Anwendungen, beispielsweise solche auf einem Webserver, nicht als Urheber konfiguriert werden, sondern müssen stattdessen als Endpunkte konfiguriert werden. Dadurch erscheinen sie Web-Clients als Ziel der Anfragen. Wenn diese Anwendungen als Endpunkte konfiguriert sind, werden sie als HTTP-Server-Proxys bezeichnet.

Arten von HTTP-Proxys, sortiert nach Anonymität

HTTP-Proxys unterscheiden sich im Grad der Anonymität. Folgende Arten von HTTP-Proxys können unterschieden werden:

- Transparente Proxys: Bei transparenten Proxys merkt der Benutzer in der Regel nicht, dass er eine Proxy-Verbindung nutzt. Die Proxy-Verbindung ist nur für den Website-Betreiber oder Diensteanbieter sichtbar. Der Hauptvorteil transparenter Proxys besteht darin, dass sie die Verbindungsgeschwindigkeit erhöhen, indem sie Daten zwischenspeichern.

- Anonyme Proxys: Bei anonymen Proxys wird Ihre IP-Adresse ausgeblendet. In diesem Fall kann die Zielwebsite erkennen, dass Sie einen Proxy verwenden, nicht jedoch Ihre tatsächliche IP-Adresse.

- Verzerrende Proxys: Ein Proxyserver dieses Typs kann von einer Zielwebsite als Proxy identifiziert werden, übermittelt jedoch eine falsche IP-Adresse.

- Elite-Proxys: Hierbei handelt es sich um anonyme Proxys, die Benutzerdaten löschen, bevor der Proxy versucht, eine Verbindung zur Zielwebsite herzustellen. Bei dieser Art von Proxys kann die Zielwebsite weder erkennen, dass ein Proxy verwendet wird, noch kann sie die IP-Adresse des Benutzers identifizieren.

Alles seriös Proxy-Anbieter die über HTTP-Proxys verfügen, bieten nur Elite-Proxys an.

So richten Sie einen HTTP-Proxy ein

Dieser Abschnitt konzentriert sich hauptsächlich auf die Erstellung eines HTTP-Client-Proxys. Es wird erstellt, indem ein Web-Client (Browser) so konfiguriert wird, dass er HTTP-Verkehr über einen Vermittler weiterleitet. Es ist jedoch erwähnenswert, dass dies der Fall ist Chrome, Safari, Mozilla Firefox, und andere gängige Browser verfügen nicht über in der App integrierte (native) Proxy-Server-Einstellungen.

Wenn Sie stattdessen auf die Programmeinstellungen klicken und die Proxy-Option auswählen, werden Sie zum Windows-, macOS- oder Linux-Proxy-Konfigurationsfenster weitergeleitet. Um einen HTTP-Proxy zu erstellen, müssen Sie in diesem Zusammenhang lediglich Ihr Betriebssystem konfigurieren. Dadurch wird ein systemweiter HTTP-Proxy erstellt, der mit allen anderen Web-Apps funktioniert, nicht nur mit Ihrem bevorzugten Browser.

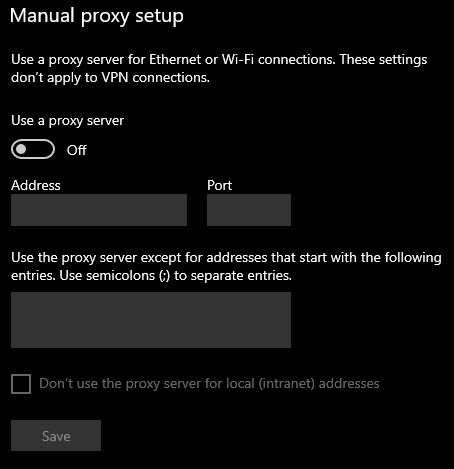

Um einen HTTP-Proxy unter Windows einzurichten, gehen Sie wie folgt vor:

- Fenster öffnen' Settings > Auswählen Netzwerk & Internet > Wählen Sie das aus Proxys Tab. Alternativ können Sie auch Ihren Browser verwenden, um die Registerkarte „Proxy“ zu öffnen.

- Gehen Sie zum Manual proxy setup Abschnitt

- Geben Sie im Adressfeld die IP oder Adresse des Proxy-Hosts ein. Geben Sie außerdem den Proxy-Port ein. Ihr Proxy-Anbieter sollte Ihnen die Einzelheiten mitteilen.

- Geben Sie im Feld „Proxyserver verwenden, außer für Adressen, die mit den folgenden Einträgen beginnen“ die URL Ihres Proxy-Dienstanbieters ein

- Überprüfen Sie als Nächstes die Verwenden Sie den Proxyserver nicht für lokale (Intranet-)Adressen

- Klicken Save

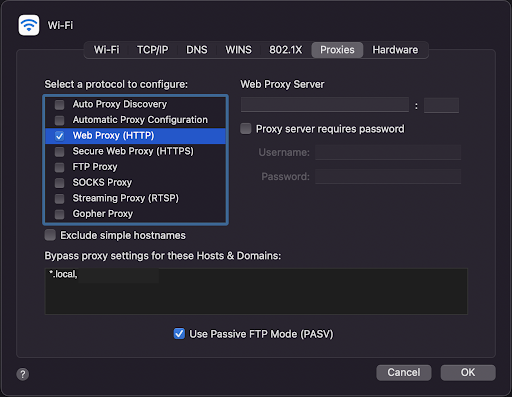

Um einen HTTP-Proxy unter macOS einzurichten, gehen Sie wie folgt vor:

- Klicken Systemeinstellungen > Wählen Netzwerk > Klicken Sie auf Fortschrittlich > Wählen Sie die aus Proxies Tab. Alternativ können Sie Ihren Web-Client verwenden, der automatisch öffnet Proxies Tab

- Als nächstes schalten Sie die um Web-Proxy (HTTP) Möglichkeit

- Geben Sie die IP und den Port des ein Webserver-Proxy (HTTP-Proxy). Normalerweise sollten Sie die IP Ihres Proxy-Dienstanbieters und die Ports 80, 8080 oder 8008 in das Feld eingeben.

- Geben Sie den Benutzernamen und das Passwort des HTTP-Proxys ein. Der Benutzername und das Passwort sollten mit den Anmeldeinformationen übereinstimmen, mit denen Sie auf das Konto zugreifen, das Sie bei Ihrem Dienstanbieter haben.

- Klicken OK.

Wenn Sicherheit beim Surfen im Internet ein zentraler Aspekt ist, ist der HTTP-Proxy nicht ideal. Idealerweise suchen Sie nach einem HTTPS-Proxy.

Was ist ein HTTPS-Proxy?

Ein HTTPS-Proxy, auch SSL-Proxy genannt, ist ein Vermittler, der nur HTTPS-Verkehr an Port 443 abhört. Daher leitet er HTTPS-Verkehr nur über sich selbst weiter. Wie oben erwähnt, verschlüsselt HTTPS die über das Protokoll übertragenen Daten. Dies bedeutet im Grunde, dass alle Elemente der HTTP-Anfragen und -Antworten, einschließlich der Header und Nachrichten, hinter einem kryptografischen Schlüssel verborgen sind. Daher können sie nur am Endpunkt bzw. Endpunkt eingesehen bzw. interpretiert werden. Damit ein Vermittler, beispielsweise ein HTTPS-Proxy, die Daten interpretieren kann, muss er als Endpunkt konfiguriert werden.

In diesem Zusammenhang ist ein HTTPS-Proxy so konfiguriert, dass er als Endpunkt einer TLS- oder SSL-Verbindung fungiert. Daher entschlüsselt es die Anfragen, interpretiert den Inhalt, ändert bestimmte Aspekte der Anfragen, verschlüsselt sie und leitet sie schließlich an das tatsächliche Ziel weiter, das in der HTTP-Nachricht enthalten ist. Wie bereits erwähnt, verwendet das HTTPS-Protokoll Zertifikate. Dementsprechend muss der HTTPS-Proxy den Datenverkehr mit dem richtigen Zertifikat (entweder Client- oder Serverzertifikat) verschlüsseln, bevor er ihn an das vorgesehene Ziel sendet. Insbesondere wenn der HTTPS-Proxy nicht als Endpunkt konfiguriert ist, sollte er den Inhalt des HTTP-Headers oder der HTTP-Anfrage nicht ändern, wie in den Richtlinien für Web Content Transformation Proxies festgelegt.

HTTPS-Proxys werden im Allgemeinen verwendet, um Webserver oder Web-Clients durch Verschlüsselung zu sichern.

Arten von HTTPS-Proxys

Es gibt zwei Arten von HTTPS-Proxys:

1. HTTPS-Client-Proxy

Ein HTTPS-Client-Proxy erleichtert Verbindungen von einem Web-Client oder einem internen Netzwerk zum Internet. Um einen HTTPS-Client-Proxy einzurichten, müssen Sie ein Client-Zertifikat importieren, das von dem Gerät verwendet werden kann, auf dem der Proxy installiert ist. Dadurch kann der Vermittler Daten sowohl entschlüsseln als auch verschlüsseln, als wäre er der Absender der Anfragen oder der Absender der Antworten.

2. HTTPS-Server-Proxy

Ein HTTPS-Server-Proxy ermöglicht Verbindungen von externen Web-Clients zu internen Webservern über das Internet. Ein HTTPS-Server-Proxy unterscheidet sich von einem HTTP-Server-Proxy dadurch, dass ersterer Zertifikate verwendet, letzterer jedoch nicht. Um einen HTTPS-Server-Proxy einzurichten, ist es wichtig, das von Ihrem Webserver verwendete Standardzertifikat in den Proxy zu exportieren. Das Zertifikat ermöglicht es dem HTTPS-Server-Proxy, die Daten zu verschlüsseln und zu entschlüsseln.

So richten Sie einen HTTPS-Proxy ein

Das Einrichten eines HTTPS-Proxys folgt den oben beschriebenen Verfahren, mit nur geringfügigen Unterschieden hinsichtlich der verwendeten Ports. Stellen Sie immer sicher, dass Sie bei jedem Erstellen eines HTTPS-Proxys 443 in das Portfeld eingegeben haben. Wenn Sie ein macOS-Gerät verwenden, beachten Sie, dass Sie das auswählen müssen Sicherer Web-Proxy (HTTPS) Option statt Web-Proxy (HTTP). Ansonsten ist die Vorgehensweise weitgehend gleich.

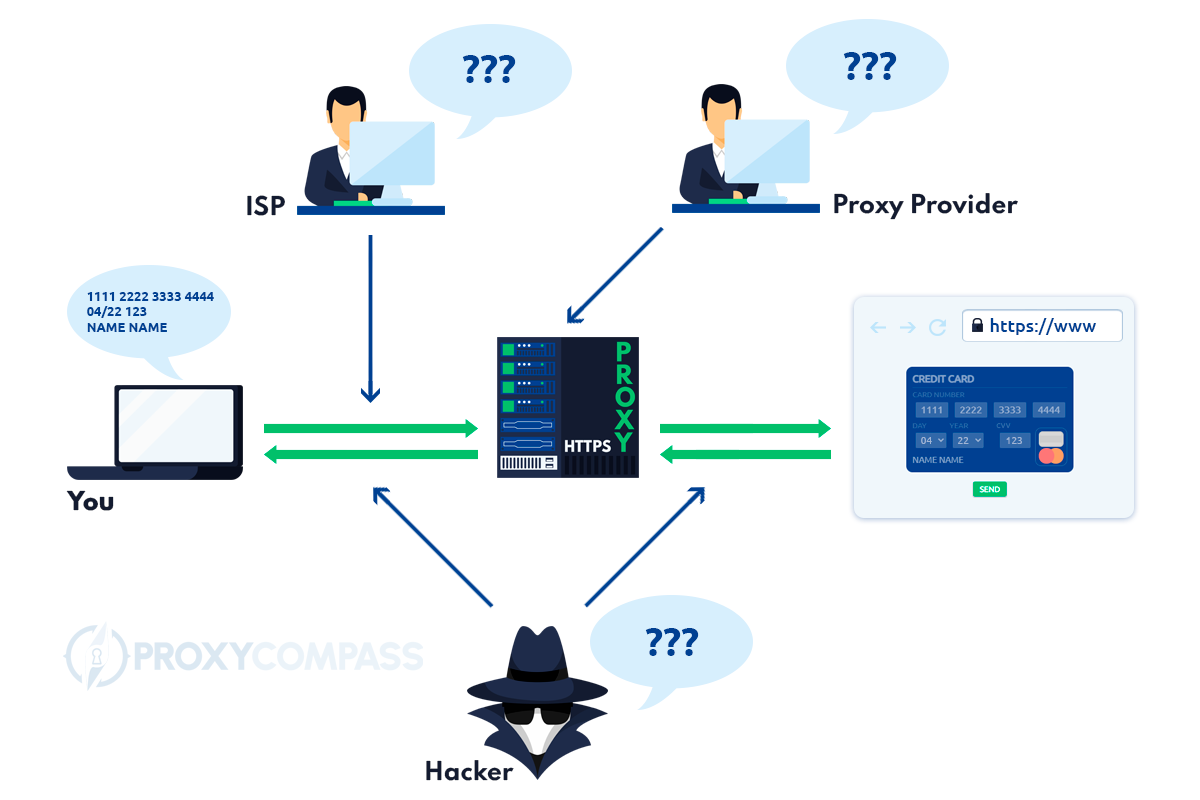

Wie sicher ist eine Verbindung über einen HTTPS-Proxy?

Wenn ein Benutzer, der einen HTTPS-Proxy verwendet, eine Webseite mit einem „Schlosssymbol“ links neben der Adressleiste öffnet, wird die gesamte Verbindung zwischen dem Browser des Benutzers und dem Server der Zielseite verschlüsselt (SSL-Verschlüsselung):

Das bedeutet, dass alle vom Benutzer über die Tastatur eingegebenen Daten (Logins und Passwörter, Kreditkartennummern usw.), heruntergeladene, hochgeladene oder gestreamte Bilder und Videos absolut vertraulich bleiben.

Browser <- > HTTPS-Proxy <-> Zielseite

Dies bedeutet, dass sie nur dem Benutzer und dem Eigentümer der Zielwebsite bekannt sind.

Kann der Proxy-Dienst den Datenverkehr „mithören“?

Nein, das ist technisch unmöglich. Der Proxy-Anbieter kann nur vermuten, dass der Benutzer versucht, Passwörter für Konten auf einer beliebigen Website zu hacken. Dies lässt sich anhand der Häufigkeit der Zugriffe auf die Anmeldeseite der Zielseite erkennen. Dies geschieht, wenn der Benutzer dies mit einer Häufigkeit von einer Million Mal pro Minute mithilfe eines Brute-Force-Programms tut.

HTTP-Proxys vs. HTTPS-Proxys: Ähnlichkeiten und Unterschiede

Ähnlichkeiten zwischen HTTP- und HTTPS-Proxys

- Sie können entweder clientseitig oder serverseitig konfiguriert werden

- HTTP- und HTTPS-Proxys interpretieren die über sie übertragenen Daten

- Die Proxys hören den Verkehr über Ports ab

- Clientseitige Proxys leiten alle Anfragen an das Zielziel weiter

- Clientseitige Proxys können verwendet werden, um das Web-Scraping zu erleichtern

Unterschiede zwischen HTTP- und HTTPS-Proxys

| HTTP-Proxys | HTTPS-Proxys | |

| Häfen | Sie verwenden die Ports 80, 8080, 8008, 3128 oder 3129 | Sie nutzen Port 443 |

| Sicherheit | HTTP-Proxys leiten unverschlüsselte Daten weiter | HTTPS-Proxys leiten verschlüsselte Daten weiter |

| Protokoll | Sie verwenden hauptsächlich das HTTP-Protokoll | Sie verwenden hauptsächlich das HTTPS-Protokoll |

| Verkehr | Sie können sowohl HTTP- (über die Ports 80, 8080, 8008, 3128) als auch HTTPS-Verkehr (über Port 3129) abhören. | Sie können den HTTPS-Verkehr nur über Port 443 abhören |

Verwendung von HTTP- und HTTPS-Proxys

Verwendung von HTTP-Client-Proxys und HTTPS-Client-Proxys

1. Web Scraping

Web-Scraping bezieht sich auf den automatisierten Prozess des Extrahierens von Daten von Websites mithilfe von Bots, die als Web Scraper bekannt sind. Normalerweise sind diese Bots darauf ausgelegt, große Datenmengen zu extrahieren, was Webserver durch die unnötige Inanspruchnahme von Ressourcen belasten kann. Aus diesem Grund implementieren die meisten großen Websites mittlerweile Anti-Scraping-Maßnahmen, um jegliche Datenextraktionsbemühungen zu unterbinden. Glücklicherweise können Sie dieses Problem mithilfe von HTTP-Proxys umgehen.

HTTP-Proxys werden bei der Datenextraktion meist übersehen. Dies liegt daran, dass Heim-Proxys, mobile Proxys oder Rechenzentrums-Proxys bevorzugt werden, da sie die IP-Adresse des Computers maskieren, auf dem der Scraper ausgeführt wird. Dabei wird gleichzeitig eine andere IP-Adresse zugewiesen, was effektiv für Online-Anonymität sorgt. Darüber hinaus schützt es die echte IP-Adresse davor, blockiert oder gesperrt zu werden. Wenn die IP-Adresse regelmäßig gewechselt wird, verringert sich die Wahrscheinlichkeit einer Blockierung weiter. In diesem Artikel geht es jedoch nicht um Proxys für Privathaushalte oder Rechenzentren. Wie werden also HTTP-Proxys und HTTPS-Proxys beim Web Scraping verwendet?

Wie bereits erwähnt, kann ein HTTP- oder HTTPS-Proxy einige HTTP-Anfrageheader ändern. Dazu gehören User-Agent, Accept-Language, Accept-Encoding und Accept, um nur einige zu nennen. Der User-Agent speichert Informationen über Ihr Betriebssystem (Typ und Version), die verwendete Client-Anwendung (Webbrowser) und die Browser-Engine. Anhand dieser Informationen kann ein Webserver den Gerätetyp und die Software identifizieren, mit der auf ihn zugegriffen wird. Anschließend werden diese Informationen verwendet, um eine mit dem Benutzer verknüpfte Online-Identität zu erstellen. Durch Ändern des Benutzeragenten können ein HTTP-Proxy und ein HTTPS-Proxy den Eindruck erwecken, dass die Anforderungen von verschiedenen Geräten stammen. Dies fördert das Web Scraping, da die Datenextraktionsanfragen scheinbar von mehreren Geräten gesendet wurden.

2. Inhaltsfiltration

Ein HTTP-Client-Proxy oder HTTPS-Client-Proxy kann so konfiguriert werden, dass er nur bestimmte Anfragen weiterleitet – solche Anfragen müssen bestimmte Regeln erfüllen. Beispielsweise müssen sie über bestimmte Ports gesendet werden. Der Zugriff wird verweigert, wenn der HTTP-Client einen anderen Port als 80, 8080, 8008, 3128 oder 3129 verwendet.

Darüber hinaus müssen Sie die Inhaltstypen angeben, die der HTTPS- oder HTTP-Proxy bei der Untersuchung des Datenverkehrs zu und von einem Client berücksichtigen soll. Der Datenverkehr wird blockiert, wenn der Inhalt nicht den in den Einstellungen festgelegten Kriterien entspricht. Wenn umgekehrt der Inhalt übereinstimmt, darf er über den Vermittler weitergegeben werden.

3. Kommunikation sichern

Ein HTTP-Proxy kann so konfiguriert werden, dass er die eingehenden Daten von reinem Text in sichere, verschlüsselte ausgehende Daten umwandelt, die von HTTPS-Servern akzeptiert werden können. Diese Konfiguration ist jedoch ungewöhnlich, erfordert jedoch die Verwendung von Port 3130, dem Port, der die Klartext-zu-SSL-Kommunikation verarbeitet.

Andererseits sichern HTTPS-Proxys die Kommunikation, indem sie sie verschlüsseln. Auf diese Weise fördern HTTPS-Proxys die Cybersicherheit, da sie die Wahrscheinlichkeit von Cyberangriffen verringern.

4. Social-Media-Management

Mittlerweile ist allgemein bekannt, dass HTTP-Proxys einige Aspekte des HTTP-Headers verändern. Durch die Änderung des Benutzeragenten können diese Vermittler daher die Illusion erzeugen, dass die Anfragen von verschiedenen Geräten stammen. Dadurch können Benutzer mehrere Social-Media-Konten erstellen und verwalten.

Verwendung von HTTP-Server-Proxys und HTTPS-Server-Proxys

1. Beschränken des Datenverkehrs zum Webserver

Die serverseitigen Proxys können so konfiguriert werden, dass sie Datenverkehr akzeptieren, der bestimmte Regeln erfüllt. Dadurch blockieren sie Datenverkehr, der nicht den Anforderungen entspricht. Auf diese Weise schützen sie den Server, indem sie sicherstellen, dass er keine unnötigen Anfragen verarbeitet.

2. Sichern des Webservers

Die serverseitigen Proxys können die Daten von Webclients entschlüsseln und anschließend interpretieren. Diese Aktion ermöglicht es ihnen, die Anfragen zu filtern und sie auf Malware oder andere schädliche Dateien zu scannen. Dadurch schützen sie den Webserver vor Cyberangriffen.

3. Zwischenspeichern häufig aufgerufener Dateien

HTTP-Server-Proxys und HTTPS-Server-Proxys können häufig aufgerufene Dateien wie Bilder und Seiten speichern. Dadurch wird der Webserver entlastet und er kann Ressourcen für andere, weniger häufige Vorgänge verwenden. Es erhöht auch die Ladegeschwindigkeit von Webseiten.

Abschluss

HTTP-Proxys und HTTPS-Proxys sind nützliche Vermittler, insbesondere aus Sicht der Sicherheit und Inhaltsfilterung. Tatsächlich werden sie als Hochleistungs-Inhaltsfilter bezeichnet. Dies liegt daran, dass sie so konfiguriert werden können, dass nur bestimmter Internetverkehr durchgelassen wird. Diese Proxys erfüllen auch zahlreiche andere Funktionen, darunter die Sicherung von Webservern, die Speicherung häufig aufgerufener Dateien, die Verwaltung sozialer Medien, Web Scraping und mehr.