Você quer usar o navegador Tor, mas não quer que ninguém saiba? O seu provedor de serviços de Internet bloqueia o Tor? Nesses casos, faz sentido usar proxies no navegador Tor.

Na verdade, ao usar procuradores no Tor, você pode mascarar seu uso. Além disso, os proxies possibilitam o uso do Tor em países onde este navegador está bloqueado.

Configuração de proxy HTTP/HTTPS e SOCKS4/5

Atenção. O navegador Tor, assim como o Mozilla Firefox navegador a partir do qual foi desenvolvido, possui suas próprias configurações de rede internas do navegador. Isso significa que inserir os dados do servidor proxy (Endereço IP e porta) nas configurações do Tor afetará apenas a operação do próprio navegador. Todos os outros programas do seu dispositivo continuarão funcionando de acordo com as configurações de rede do seu sistema operacional Windows ou macOS.

A segunda característica do navegador Tor é que ele não apenas suporta trabalhar com Proxies HTTP, mas também suporta totalmente o trabalho com proxies SOCKS, incluindo a versão mais avançada, SOCKS5. Isso significa que você não precisa instalar nenhum complemento adicional para poder trabalhar com qualquer protocolo de proxy no navegador Tor sem quaisquer restrições.

Etapas para configurar proxies no navegador Tor

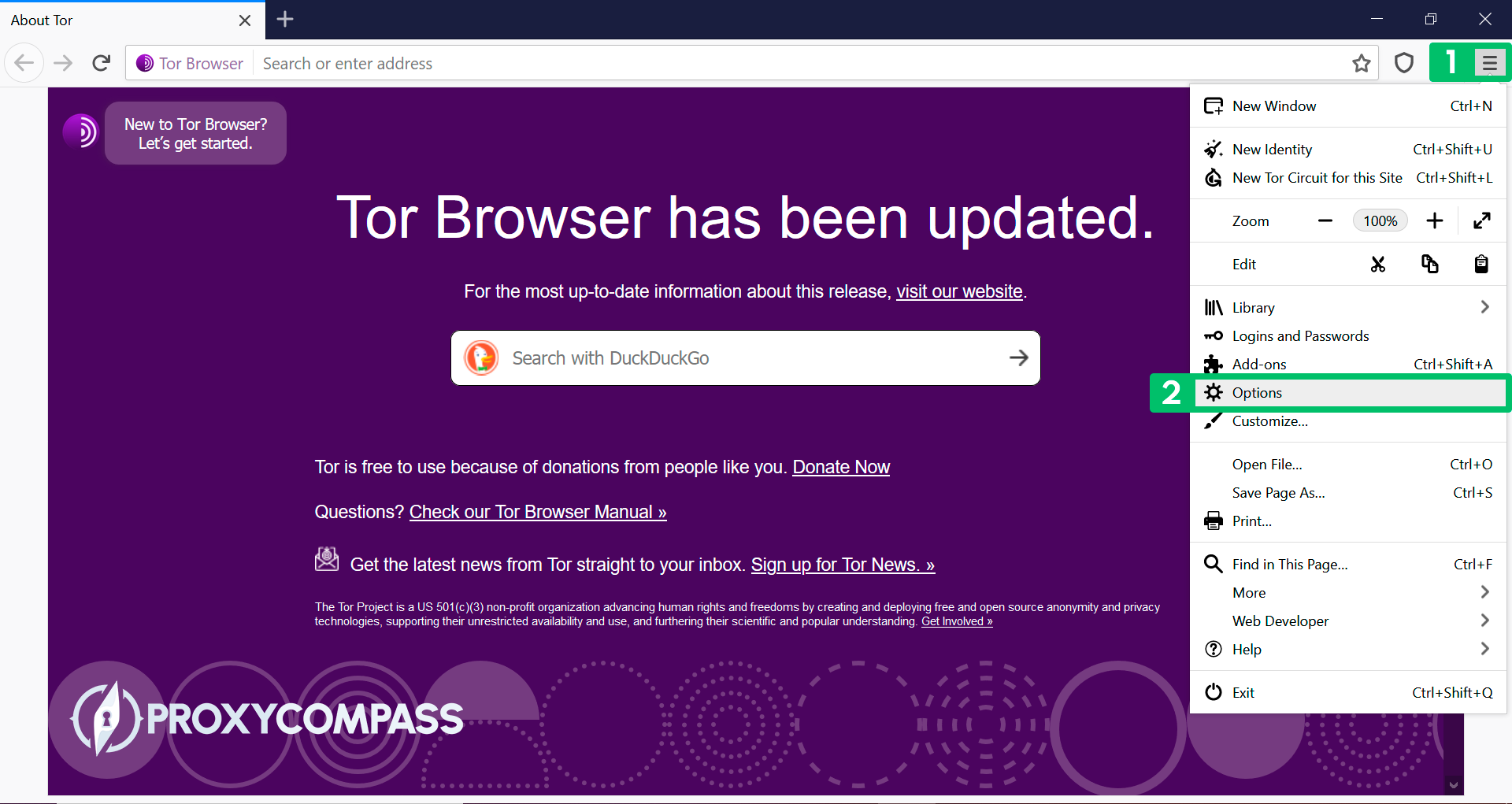

- Abra o menu de configurações do navegador clicando nas três listras horizontais no canto superior direito da tela e depois em “Opções”No menu.

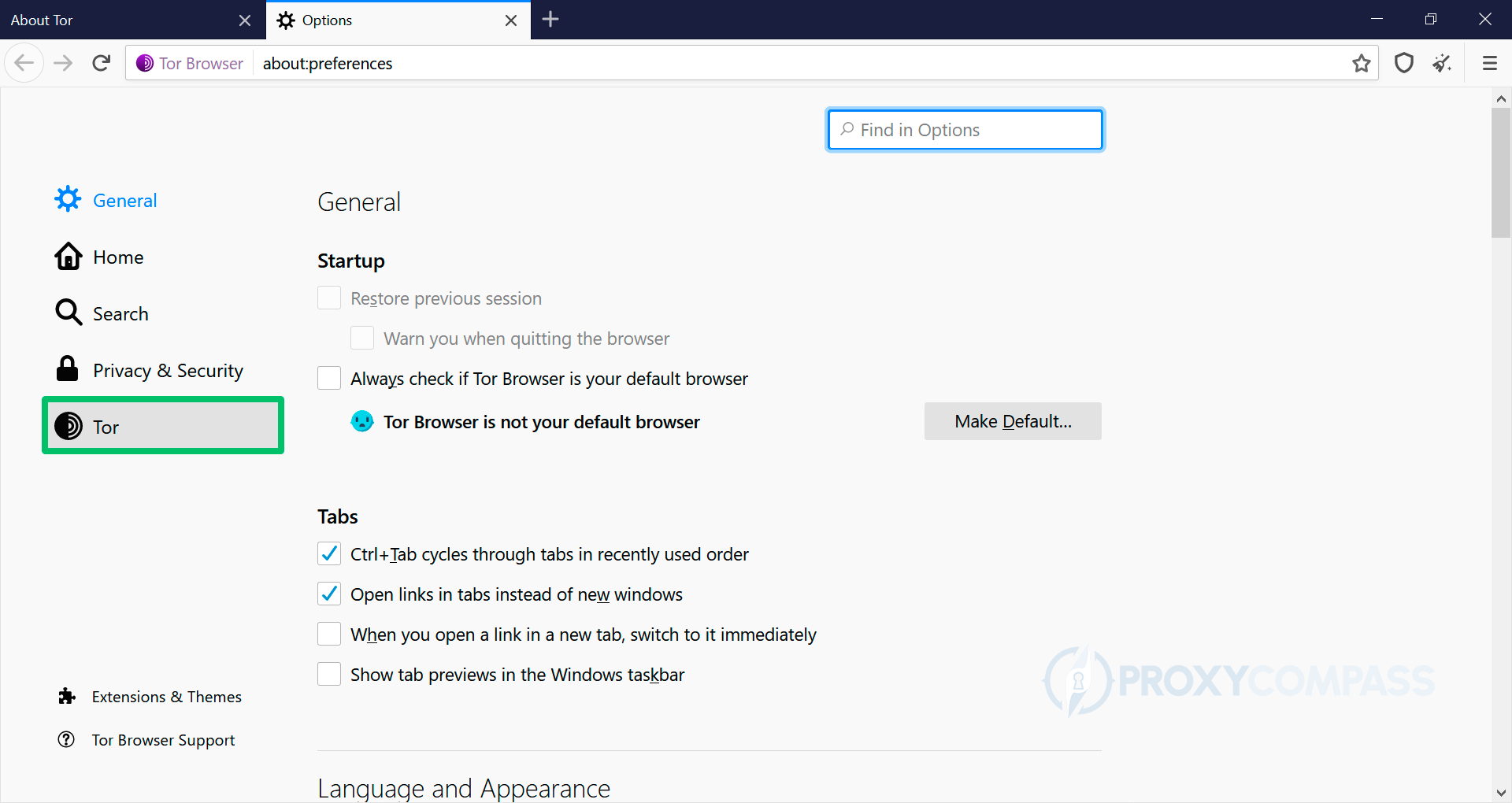

- O menu completo de configurações do navegador será exibido. Você precisa clicar em “Tor”No lado esquerdo do menu.

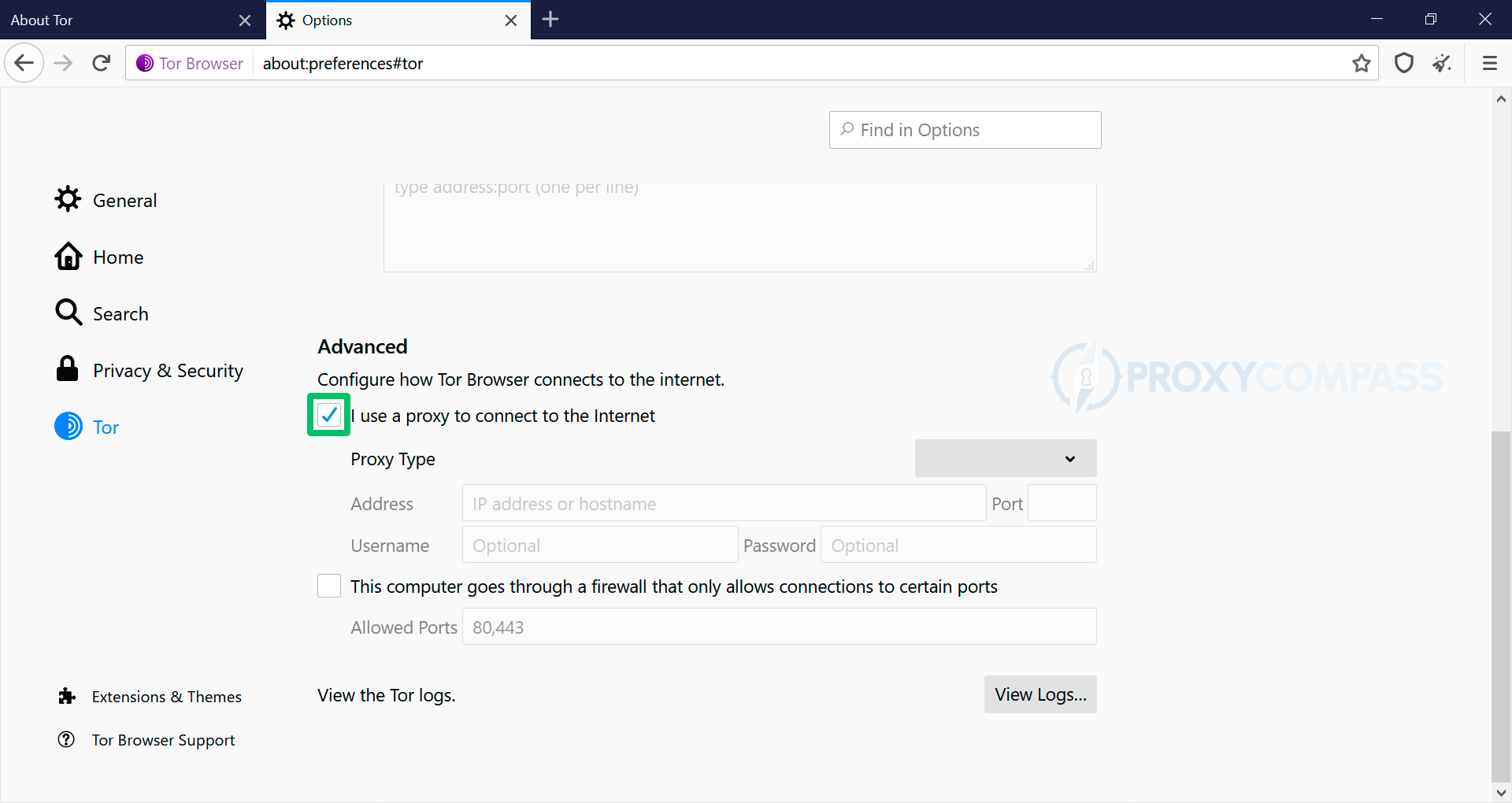

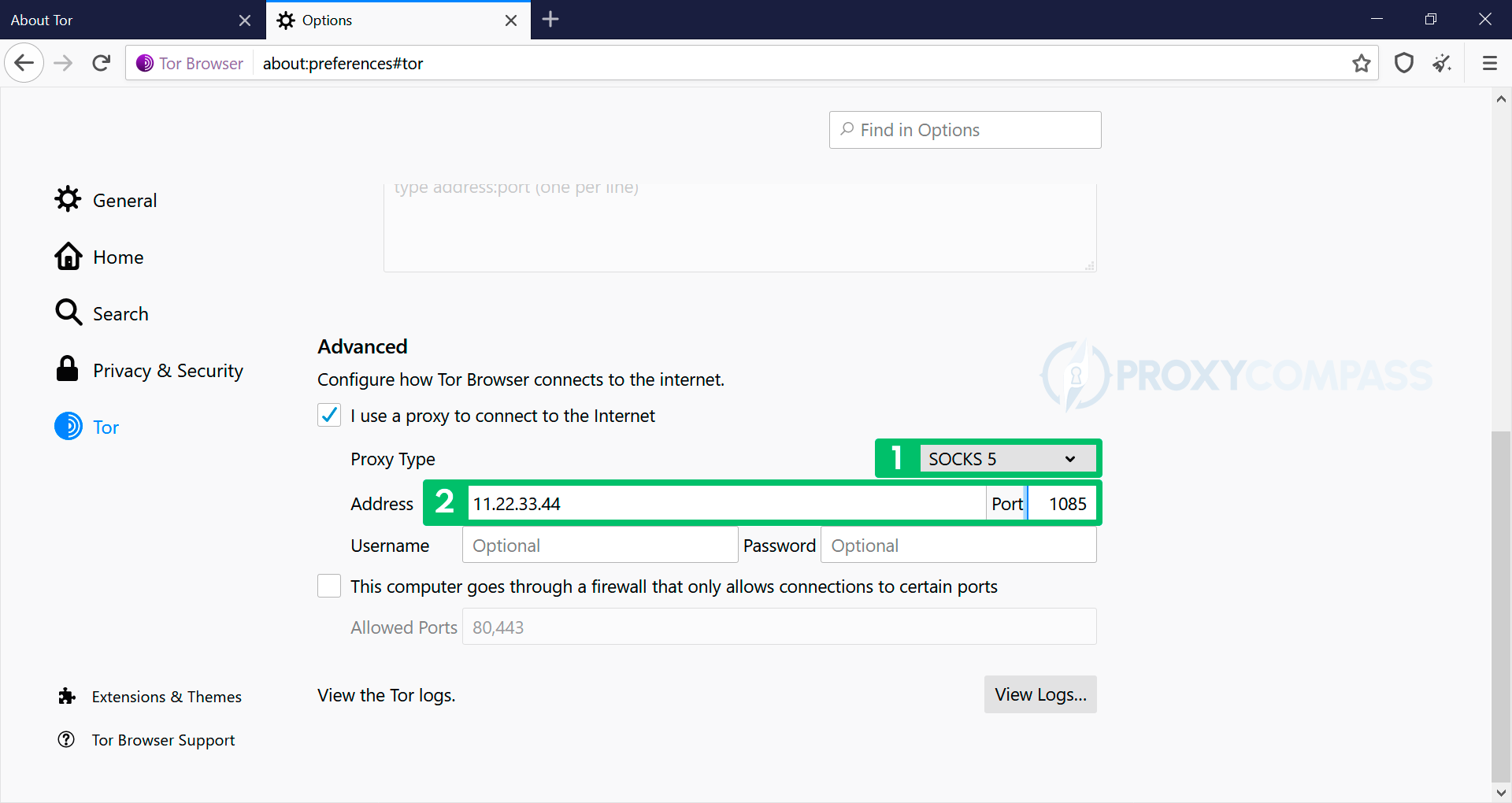

- No lado direito do menu, role para baixo até o Avançado seção e habilite o formulário de entrada de dados do servidor proxy por meio do “Eu uso um proxy para me conectar à Internet”caixa de seleção.

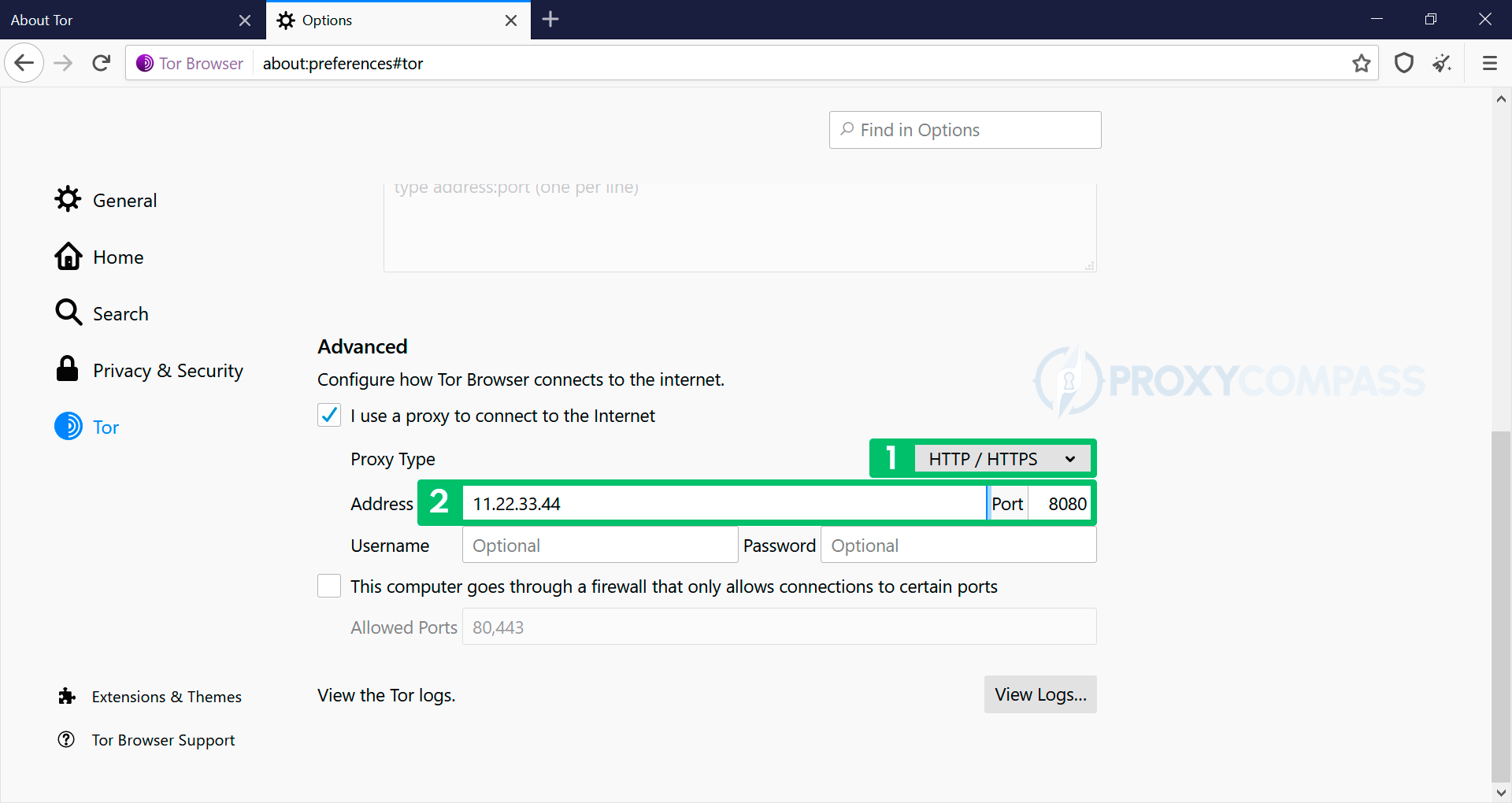

- Para configurar o uso de um servidor proxy através do protocolo HTTP/HTTPS, selecione a opção “HTTP/HTTPS”No menu suspenso e insira os dados recebidos do provedor de proxy (endereço IP e porta do proxy) no campo“Endereço" e "Porta” linhas.

- Para configurar o uso de um servidor proxy usando SOCKS 4 e SOCKS 5 protocolos, selecione a entrada com o nome correspondente ao protocolo necessário no menu suspenso e insira os dados recebidos do provedor de proxy (endereço IP e porta do proxy) no campo “Endereço" e "Porta” linhas.

Você pode verificar se as alterações de IP entraram em vigor acessando o Descoberta de endereço IP página.

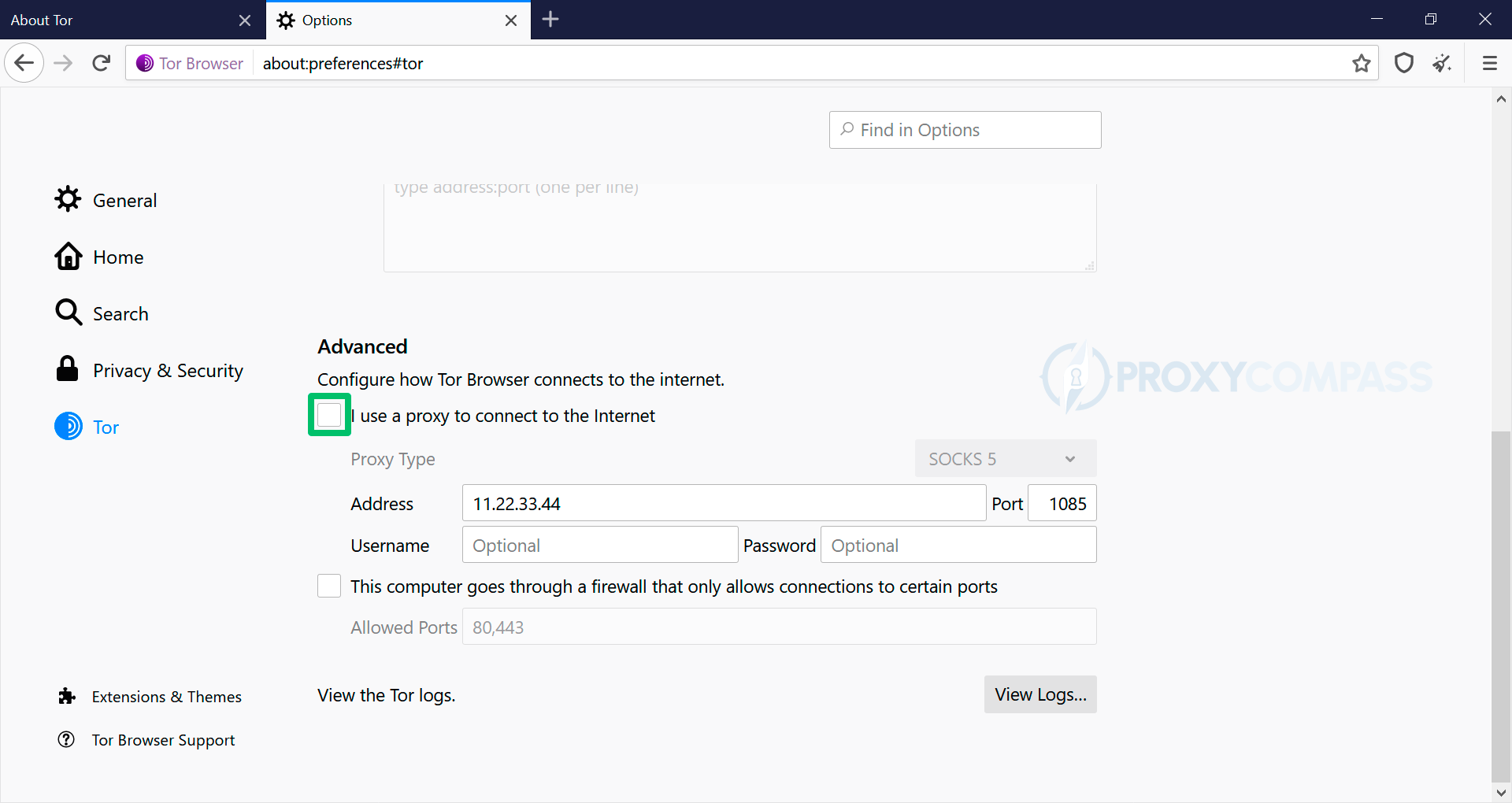

Desativando proxies no Tor

Para desabilitar completamente os proxies no Tor, você precisa desmarcar a caixa de seleção ao lado de “Eu uso um proxy para me conectar à Internet" rótulo.

Você pode verificar se o servidor proxy não está mais em uso acessando o Descoberta de endereço IP página.

A partir deste momento, todas as conexões aos sites serão feitas a partir do seu endereço IP real, sem a utilização de servidor proxy.

Concluindo, a configuração de um servidor proxy no navegador Tor pode oferecer camadas adicionais de anonimato e proteção aos usuários. O Tor já fornece anonimato, ocultando a identidade do usuário e criptografando conexões da web por meio de uma rede de retransmissores, mas o uso de um servidor proxy pode obscurecer ainda mais as atividades online do usuário.

O navegador Tor pode funcionar com proxies HTTP e SOCKS, e configurar um proxy é um processo simples. Ao contrário de navegadores como Chrome, Opera, e Microsoft Edge, o navegador Tor não usa as configurações de rede do sistema operacional, mas possui suas próprias configurações de rede para o servidor proxy. Portanto, configurar um proxy no navegador Tor não afeta outros programas.

Embora o uso de um servidor proxy com Tor possa oferecer anonimato adicional, é importante observar que nem sempre isso é necessário. Para navegação geral na Internet, o Tor já oferece proteções de privacidade robustas, e o uso de um servidor proxy pode diminuir a velocidade da Internet ou apresentar outros problemas. Cabe aos usuários individuais determinar se o uso de um proxy compensa as possíveis compensações.

No geral, entender como configurar um servidor proxy no navegador Tor é uma habilidade valiosa para usuários que desejam aumentar seu anonimato e privacidade online. Seguindo as etapas simples descritas neste artigo, os usuários podem adicionar uma camada adicional de proteção às suas atividades online.